La direttiva NIS2 è già qui, e non è di certo un aggiornamento di poco conto. È un salto importante nel modo in cui le aziende europee dovranno gestire la loro sicurezza informatica, con maggiori requisiti, maggiore responsabilità da parte della direzione e sanzioni che possono diventare molto elevate.

Per molte organizzazioni, il problema non è sapere cosa richiede la normativa, ma come applicarla nel quotidiano senza complicare eccessivamente i processi o aumentare i costi a dismisura. Ed è qui che entra in gioco il software giusto.

Scegliere gli strumenti adatti può rendere la conformità alla NIS2 molto più semplice ed efficiente. In questo articolo ti mostriamo i migliori software per aiutarti a conformarti alla direttiva NIS 2 senza complicazioni.

Quali funzionalità deve avere un software per conformarsi alla NIS2?

Sebbene la direttiva NIS2 richieda un profondo cambiamento nella cultura organizzativa e nei processi umani, qualcosa che nessuno strumento può risolvere da solo magicamente, il software è il motore indispensabile che rende possibile eseguire e dimostrare questa conformità.

Anche se non esiste un software in grado di risolvere il 100% della conformità da solo, la piattaforma o l’insieme di soluzioni che scegli deve agire come un ecosistema ben oliato. Per strutturare meglio ciò di cui hai bisogno, abbiamo suddiviso le funzionalità tecnologiche obbligatorie nelle seguenti aree chiave:

- 1. Governance, Rischio e Conformità (GRC)

-

- Valutazione e gestione dei rischi: strumenti per identificare, analizzare e dare priorità ai rischi informatici, compreso il rischio associato a terze parti e alla catena di fornitura.

- Revisione e conformità normativa: generazione automatizzata di report di stato e dashboard per dimostrare la conformità continua alle autorità.

- Consapevolezza e formazione: moduli integrati (o connessione con piattaforme LMS) per gestire e controllare la formazione in materia di sicurezza informatica di dipendenti e dirigenti.

- 2. Prevenzione e Controllo degli Accessi

-

- Gestione delle identità e degli accessi (IAM e MFA): sistemi che garantiscono l’autenticazione a più fattori e applicano politiche di “minimo privilegio” (Zero Trust).

- Gestione delle vulnerabilità: scansioni automatizzate e continue per rilevare falle nell’infrastruttura e gestire l’applicazione delle patch.

- Protezione dei dati: funzionalità di crittografia avanzata per salvaguardare le informazioni riservate sia a riposo che in transito.

- 3. Monitoraggio e Rilevamento

-

- Supervisione continua e tracciabilità: registrazione inalterabile delle attività (log) e monitoraggio 24/7 di reti e sistemi.

- Rilevamento delle minacce (SIEM): centralizzazione e correlazione degli eventi di sicurezza per identificare anomalie o comportamenti sospetti in tempo reale.

- 4. Risposta e Continuità Aziendale

-

- Risposta agli incidenti (EDR/XDR): capacità automatizzate per isolare i dispositivi compromessi, bloccare gli attacchi e contenere rapidamente le minacce.

- Gestione e notifica delle violazioni: flussi di lavoro automatizzati per rispettare le rigorose tempistiche di segnalazione alle autorità (allerte precoci in 24 e 72 ore).

- Disaster Recovery (BCP/DRP): integrazione con sistemi di backup immutabili e piani di emergenza per ripristinare i servizi essenziali senza un impatto critico.

Quali sono i migliori programmi per conformarsi alla direttiva NIS2?

Scegliere il software giusto è fondamentale per conformarsi alla direttiva NIS2 senza complicazioni. Non esiste un unico software che copra tutto, ma diverse soluzioni che, combinate, ti consentono di gestire i rischi, proteggere i tuoi sistemi e rispondere agli incidenti.

Di seguito ti mostriamo alcuni dei migliori programmi per conformarsi alla NIS2 e rafforzare la sicurezza informatica della tua azienda.

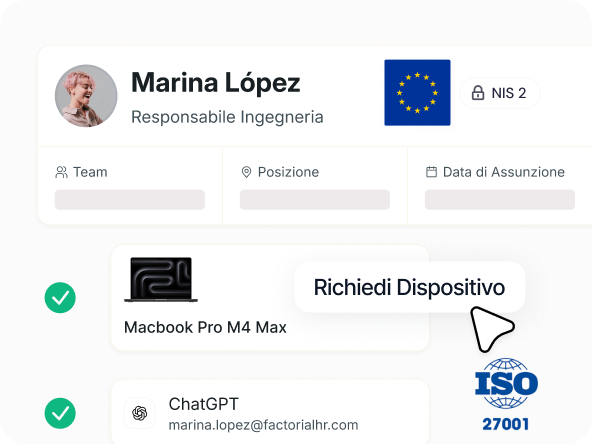

1. Factorial IT

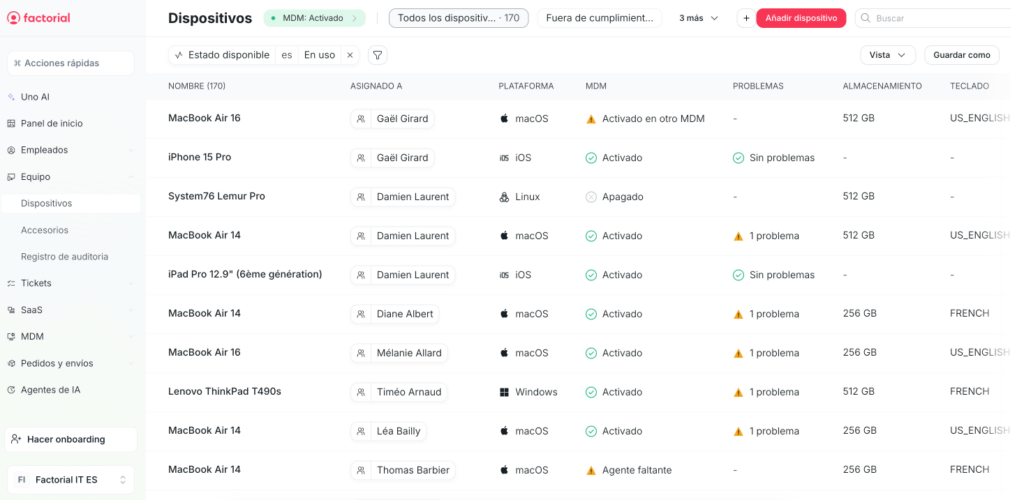

Prima di implementare strumenti avanzati di sicurezza informatica, è necessario avere chiaro quali dispositivi esistono in azienda e chi vi ha accesso. Senza questo controllo, conformarsi alla NIS2 diventa molto più complesso.

È qui che entra in gioco Factorial IT. Si tratta di una piattaforma che consente di gestire in modo centralizzato l’infrastruttura tecnologica e i dispositivi dell’azienda, semplificando l’amministrazione IT e aiutando i team a lavorare in modo più sicuro.

Inoltre, Factorial IT offre visibilità e controllo sui sistemi, facilitando il rispetto dei requisiti di sicurezza e delle normative. Grazie a ciò, le organizzazioni possono avere una visione più chiara dei propri asset tecnologici e dei processi chiave legati alla sicurezza informatica.

Punti di forza

- Inventario dinamico degli asset (ITAM): mantieni un registro centralizzato e in tempo reale di tutto l’hardware e il software assegnato a ciascun dipendente, controllando così la tua superficie di attacco come richiesto dalla NIS2.

- Revoca immediata degli accessi: al momento delle dimissioni di un dipendente, vengono eliminati automaticamente i suoi accessi a tutte le applicazioni aziendali, riducendo il rischio di violazioni interne.

- Provisioning basato sui ruoli (IAM): durante l’onboarding, i dipendenti ricevono solo gli accessi necessari in base al loro ruolo e dipartimento, rispettando le politiche di controllo degli accessi della direttiva.

- Igiene informatica e gestione delle patch (MDM): consente di forzare da remoto l’installazione di aggiornamenti su tutti i dispositivi, mitigando le vulnerabilità note.

- Protezione dei dati sull’endpoint: applica politiche obbligatorie come la crittografia dei dischi rigidi, proteggendo le informazioni a riposo da furti o smarrimenti.

- Contenimento base degli incidenti: blocca o cancella da remoto i dispositivi compromessi, prevenendo fughe di informazioni.

- Visibilità e mitigazione dello Shadow IT: monitora l’uso di applicazioni non autorizzate per identificare i rischi al di fuori del controllo aziendale.

- Tracciabilità per gli audit: genera registri verificabili dell’assegnazione di dispositivi e licenze, dell’accesso degli utenti e del rispetto delle politiche di sicurezza.

Aree di miglioramento

- Non fornisce notifica e reportistica legale degli incidenti: non include flussi automatizzati né modelli per rispettare le scadenze della NIS2 (24 h / 72 h).

- Non copre la gestione dei rischi nella catena di fornitura: non offre strumenti per valutare la sicurezza informatica di fornitori o partner esterni.

- Non include rilevamento proattivo né risposta avanzata: non dispone di SIEM, XDR o analisi comportamentale, e si limita ad azioni di base sui dispositivi.

- Non esegue la scansione continua delle vulnerabilità: non rileva le CVE in tempo reale su server, applicazioni o infrastrutture di rete.

- Non copre la continuità aziendale né il ripristino (BCP/DRP): non gestisce i backup né orchestra il ripristino dei servizi in seguito a incidenti.

- Non consente di gestire crisi o simulazioni: non dispone di playbook né di strumenti per pianificare ed eseguire simulazioni di attacchi informatici.

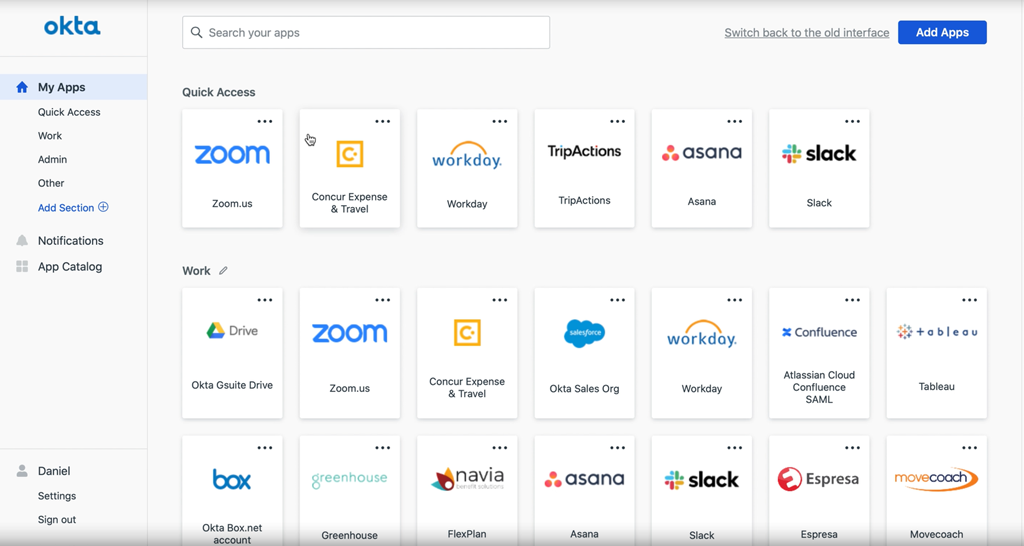

2. Okta

Okta è una piattaforma di gestione delle identità e degli accessi (IAM) sul cloud, utilizzata per garantire che le persone giuste ottengano gli accessi corretti ad applicazioni e risorse digitali all’interno di un’azienda. È progettata per centralizzare il controllo delle identità, automatizzare i processi di autenticazione e autorizzazione, e applicare politiche di accesso coerenti in ambienti di lavoro moderni e applicazioni SaaS.

Il suo approccio consente ai team IT e di sicurezza di ridurre la complessità dell’accesso ai sistemi aziendali, migliorare la protezione contro gli accessi non autorizzati e applicare le migliori pratiche di autenticazione (come SSO o MFA).

Punti di forza

- Gestione centralizzata delle identità (IAM): controlla e amministra identità, autenticazioni e autorizzazioni da un’unica piattaforma, facilitando il rispetto delle politiche di accesso.

- Single Sign‑On (SSO) e federazione: offre il login unico per accedere a molteplici applicazioni con un solo set di credenziali.

- Autenticazione a più fattori (MFA) avanzata: aggiunge ulteriori livelli di sicurezza per verificare le identità e ridurre il rischio di accessi compromessi.

- Automazione del ciclo di vita degli utenti: semplifica il provisioning e il de-provisioning degli account in base alle modifiche dei ruoli e delle politiche aziendali.

- Directory universali e sincronizzazione: integra e sincronizza le identità da più fonti (AD/LDAP) per mantenere la coerenza degli accessi.

Aree di miglioramento

- Non fornisce il monitoraggio delle minacce in tempo reale: Okta non agisce di per sé come un SIEM o uno strumento di rilevamento delle intrusioni.

- Non esegue una risposta tecnica automatica agli incidenti: la piattaforma gestisce gli accessi e le identità, ma non isola né pone rimedio ai sistemi compromessi.

- Non copre la continuità aziendale o il ripristino tecnico: il suo focus è sul controllo degli accessi, non sui backup o sui ripristini.

- Richiede l’integrazione con altri strumenti specializzati: per soddisfare tutti gli aspetti tecnici della NIS2 (rilevamento, patch, risposta avanzata) è necessario combinarla con soluzioni dedicate.

- Non gestisce le vulnerabilità dell’infrastruttura: non esegue scansioni o valutazioni di sicurezza di server, reti o applicazioni esterne.

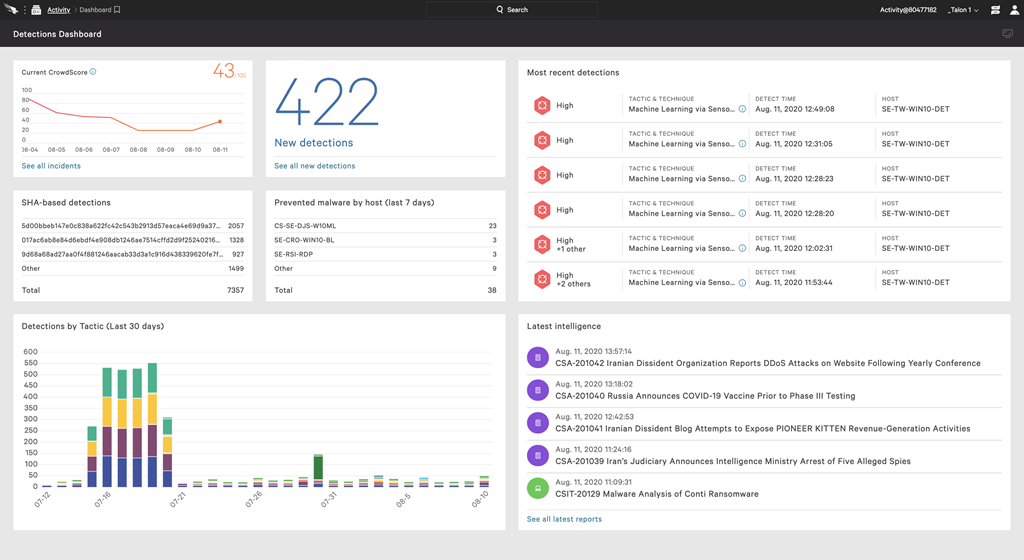

3. CrowdStrike

CrowdStrike è un’azienda di sicurezza informatica molto popolare grazie alla sua piattaforma Falcon, una soluzione di protezione e risposta alle minacce che viene installata sugli endpoint e raccoglie dati di sicurezza in tutta l’organizzazione. Il suo approccio combina l’intelligenza artificiale e l’analisi avanzata per rilevare, indagare e rispondere rapidamente a violazioni o comportamenti sospetti.

La piattaforma Falcon viene utilizzata per rafforzare la postura di sicurezza delle aziende di tutte le dimensioni e settori, aiutando a ridurre i tempi di rilevamento e risposta alle minacce sofisticate.

Punti di forza

- Rilevamento e risposta avanzati (EDR/XDR): monitora costantemente gli endpoint e correla i segnali per identificare minacce, anomalie e comportamenti dannosi in tempo reale.

- Threat Hunting e analisi delle minacce: incorpora la threat intelligence e capacità di ricerca proattiva per indagare e anticipare gli attacchi.

- Protezione unificata su cloud ed endpoint: fornisce una difesa completa su dispositivi, applicazioni e carichi di lavoro nel cloud all’interno di un’unica dashboard.

- Capacità SIEM/XDR integrate: alcuni moduli offrono funzionalità di correlazione degli eventi e risposta estesa oltre gli endpoint.

- Servizi gestiti (MDR/MXDR): opzioni con gestione continua da parte di esperti, ampliando la visibilità e la capacità di risposta senza la necessità di operare internamente.

Aree di miglioramento

- Non è una soluzione di conformità normativa di per sé: rafforza la sicurezza operativa, ma non documenta né centralizza le prove di compliance legale come richiesto dalla NIS2.

- Non gestisce politiche di accesso o identità (IAM): per la gestione degli accessi e il controllo delle identità, richiede l’integrazione con soluzioni specifiche come Okta o altri sistemi IAM.

- Non copre la continuità aziendale/il ripristino automatico: si concentra sul rilevamento e sulla risposta, non sui backup o sul ripristino di servizi critici.

- Non sostituisce gli strumenti di audit documentale: non genera report di conformità strutturati o modelli per le notifiche normative.

- Richiede l’integrazione con strumenti GRC: per dimostrare la conformità alla NIS2 durante gli audit, è necessario combinare CrowdStrike con piattaforme di gestione dei rischi e compliance.

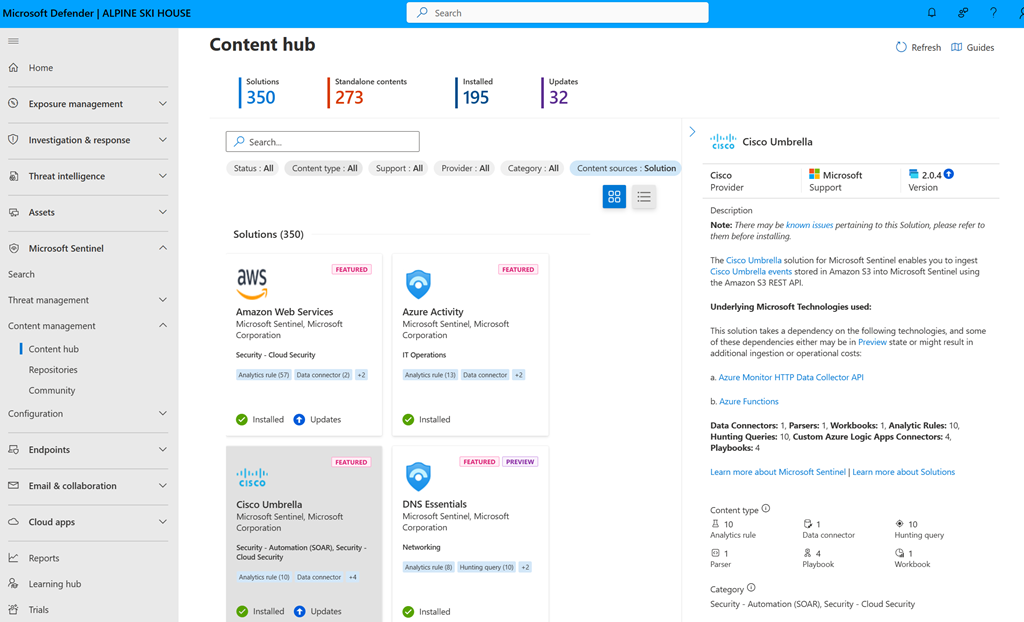

4. Microsoft Sentinel

Microsoft Sentinel è una piattaforma di sicurezza cloud che combina un SIEM (Security Information and Event Management) moderno con capacità avanzate di orchestrazione e risposta (SOAR), analisi comportamentale (UEBA) e threat intelligence.

Questa piattaforma è progettata per fornire una visibilità centralizzata degli eventi di sicurezza, correlare dati provenienti da molteplici fonti e aiutare i team di sicurezza a rilevare, indagare e rispondere alle minacce in ambienti multi-cloud e multipiattaforma.

Punti di forza

- Rilevamento e correlazione di eventi (SIEM): unifica e analizza grandi volumi di dati di sicurezza per identificare minacce e anomalie nell’intera infrastruttura aziendale.

- Orchestrazione e automazione (SOAR): automatizza le risposte agli incidenti e i flussi di lavoro di sicurezza per ridurre i tempi di reazione.

- Visibilità multi-cloud e multipiattaforma: raccoglie dati da applicazioni, reti, endpoint e servizi cloud da molteplici fonti.

- Integrazione con XDR e Microsoft Defender: combina la visibilità del SIEM con capacità estese di rilevamento e risposta per un approccio di sicurezza unificato.

- Threat intelligence e analisi avanzata: incorpora l’IA e l’apprendimento automatico per arricchire il rilevamento e la definizione delle priorità degli avvisi.

Aree di miglioramento

- Non copre la gestione documentale della conformità normativa: sebbene consenta di generare eventi e avvisi, non documenta le politiche né le prove di compliance in autonomia.

- Non sostituisce le piattaforme GRC: per la gestione, la pianificazione e la rendicontazione della conformità NIS2, deve essere integrato con strumenti di gestione dei rischi e delle normative.

- Richiede configurazione e competenza: la sua implementazione e messa a punto per trarne il massimo valore possono richiedere risorse specializzate in SIEM/SOAR.

- Non gestisce la continuità aziendale (BCP/DRP): Sentinel non esegue backup né orchestra il ripristino automatico dei servizi a seguito di un incidente.

- Non copre in modo completo l’IAM: non gestisce nativamente le identità o gli accessi (deve essere integrato con soluzioni di identità come Azure AD o altri sistemi IAM).

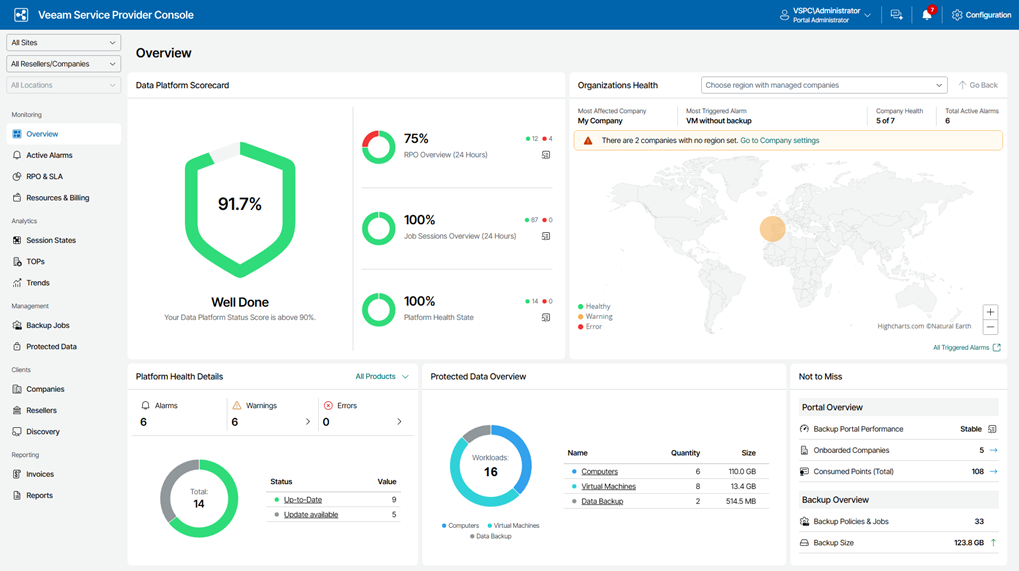

5. Veeam

Veeam è una piattaforma specializzata nella protezione dei dati, nei backup e nel disaster recovery. È una soluzione molto popolare tra le aziende che cercano di garantire la disponibilità delle proprie informazioni e di essere preparate in caso di guasti o attacchi informatici.

Il suo software consente di creare backup di sistemi fisici, virtuali e nel cloud e di ripristinarli rapidamente in caso di perdita di dati. Grazie a ciò, le organizzazioni possono garantire la continuità aziendale e fare affidamento su sistemi affidabili per il ripristino in seguito a incidenti o per gli audit.

Punti di forza

- Backup e ripristini affidabili: protegge i dati e i sistemi critici con backup robusti in grado di essere ripristinati rapidamente dopo guasti o attacchi.

- Protezione ibrida e nel cloud: copre i carichi di lavoro locali e in ambienti multi-cloud, mantenendo la resilienza dei dati in qualsiasi ambiente.

- Archiviazione immutabile contro le manomissioni: consente di utilizzare repository immutabili che rendono difficile la modifica o l’eliminazione dei backup in caso di attacchi ransomware.

- Automazione delle operazioni di backup: la pianificazione e la gestione dei backup da una console centrale facilitano il mantenimento continuo di copie valide.

- Report pronti per gli audit: genera report che aiutano a dimostrare che i dati sottoposti a backup sono protetti e pronti per il ripristino e la conformità.

Aree di miglioramento

- Non è una piattaforma di monitoraggio della sicurezza: Veeam non rileva minacce o anomalie in tempo reale come farebbero un SIEM o delle soluzioni di rilevamento avanzate.

- Non gestisce identità o controlli di accesso (IAM): si concentra sui backup e sul ripristino, non sull’autenticazione o sulle politiche di accesso degli utenti.

- Non offre l’orchestrazione tecnica per la risposta agli incidenti: il ripristino dei sistemi deve essere avviato manualmente dai team o integrato con strumenti esterni.

- Non sostituisce le piattaforme GRC per una conformità completa: Veeam fornisce prove dei backup, ma è necessario un software di conformità per organizzare controlli, rischi e report normativi.

- Non fornisce la scansione o la gestione delle vulnerabilità dell’ambiente: non analizza né dà priorità alle falle di sicurezza nei sistemi o nelle applicazioni.

Quali software scegliere in base alle proprie esigenze?

Conformarsi alla direttiva NIS2 non significa dover acquistare e implementare tutti e cinque questi software in un colpo solo. La normativa stabilisce che le misure di sicurezza devono essere proporzionate alle dimensioni della tua azienda e al livello di rischio del tuo settore.

Invece di cercare di coprire tutto fin dal primo giorno, la strategia migliore è costruire un ecosistema combinando 2 o 3 soluzioni che coprano le tue lacune più urgenti. Ecco tre combinazioni strategiche:

| Focus principale | Software | Profilo aziendale | Aree NIS2 |

| Prevenzione e protezione | Factorial IT + Okta + CrowdStrike | Aziende con molto lavoro da remoto che necessitano di garantire l’accesso al cloud. | Identità, controllo dei dispositivi e accessi sicuri (Zero Trust). |

| Protezione e ripristino | Factorial IT + CrowdStrike + Veeam | Organizzazioni che gestiscono dati sensibili e non possono permettersi di interrompere le operazioni. | Controllo organizzativo, blocco delle minacce sugli endpoint e backup immutabili. |

| Controllo e monitoraggio | Factorial IT + Okta + Microsoft Sentinel | Aziende di medie/grandi dimensioni che devono soddisfare rigorosi requisiti di audit. | Ciclo di vita del dipendente, accessi centralizzati e registrazione delle attività 24/7 (SIEM). |