Rispettate i requisiti NIS2 più rapidamente

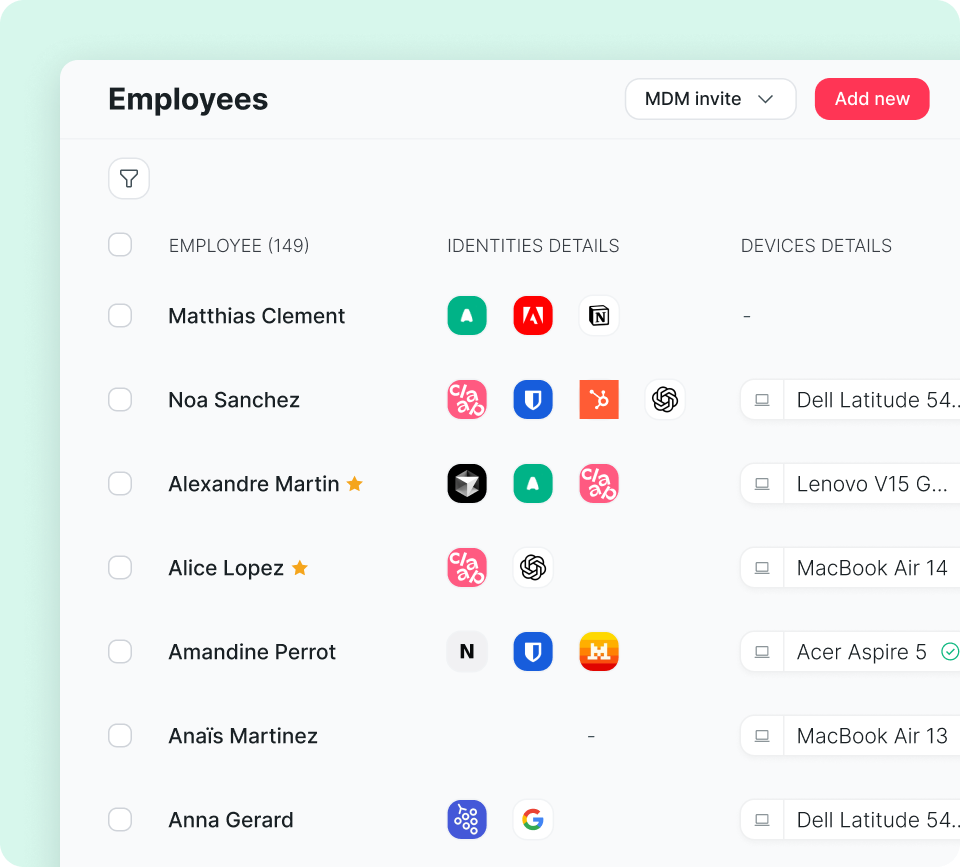

Factorial ti aiuta a raggiungere la conformità automatizzando fino al 65% del lavoro. Sostituisci strumenti frammentati e fogli di calcolo vulnerabili con un sistema operativo IT unificato. Automatizza la sicurezza degli endpoint, governa gli accessi SaaS e genera facilmente le evidenze necessarie per gli audit.

100%

Ospitato nell’UE

10 M€

O il 2% del fatturato annuo di sanzione

160k+

Aziende interessate dalla NIS2

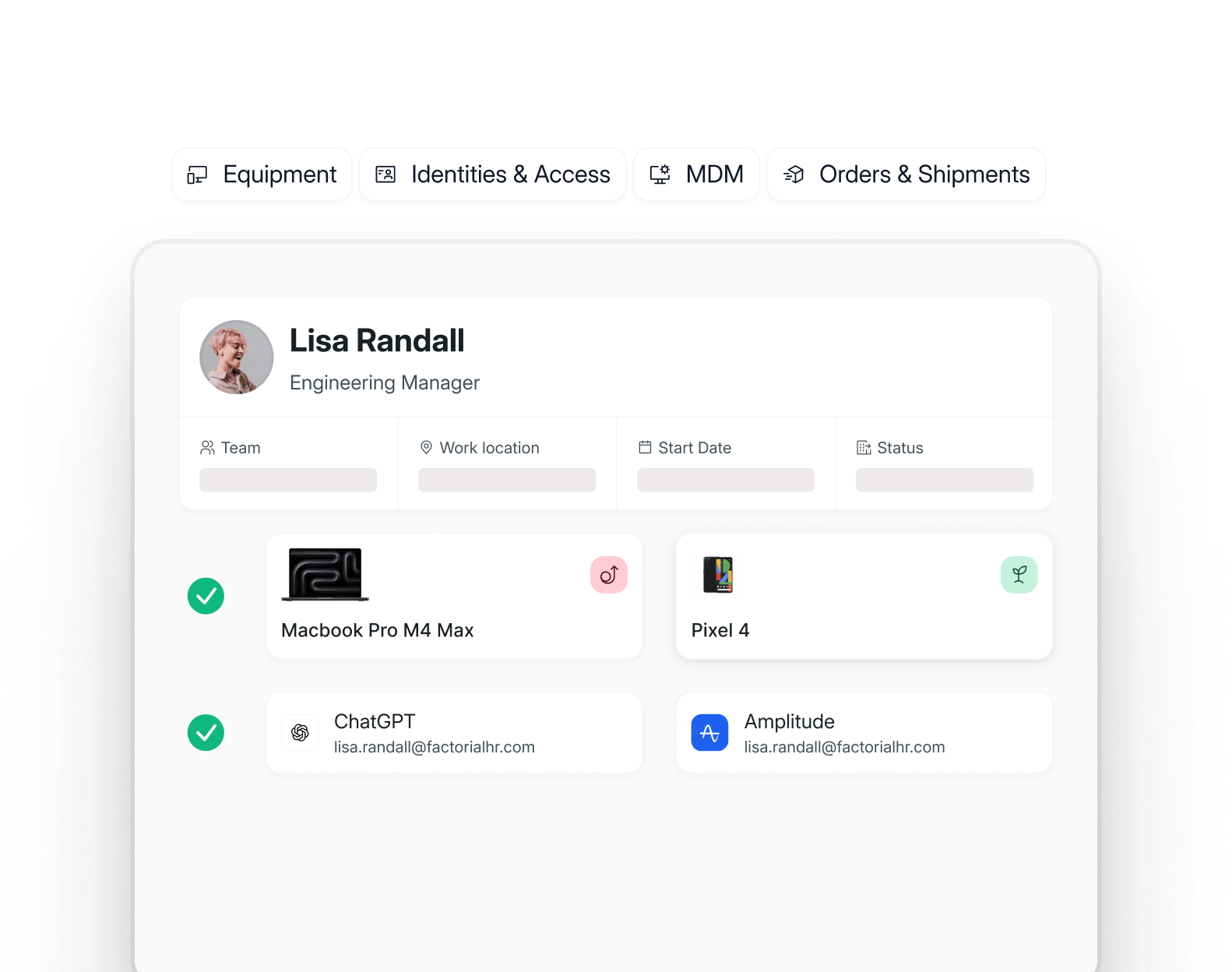

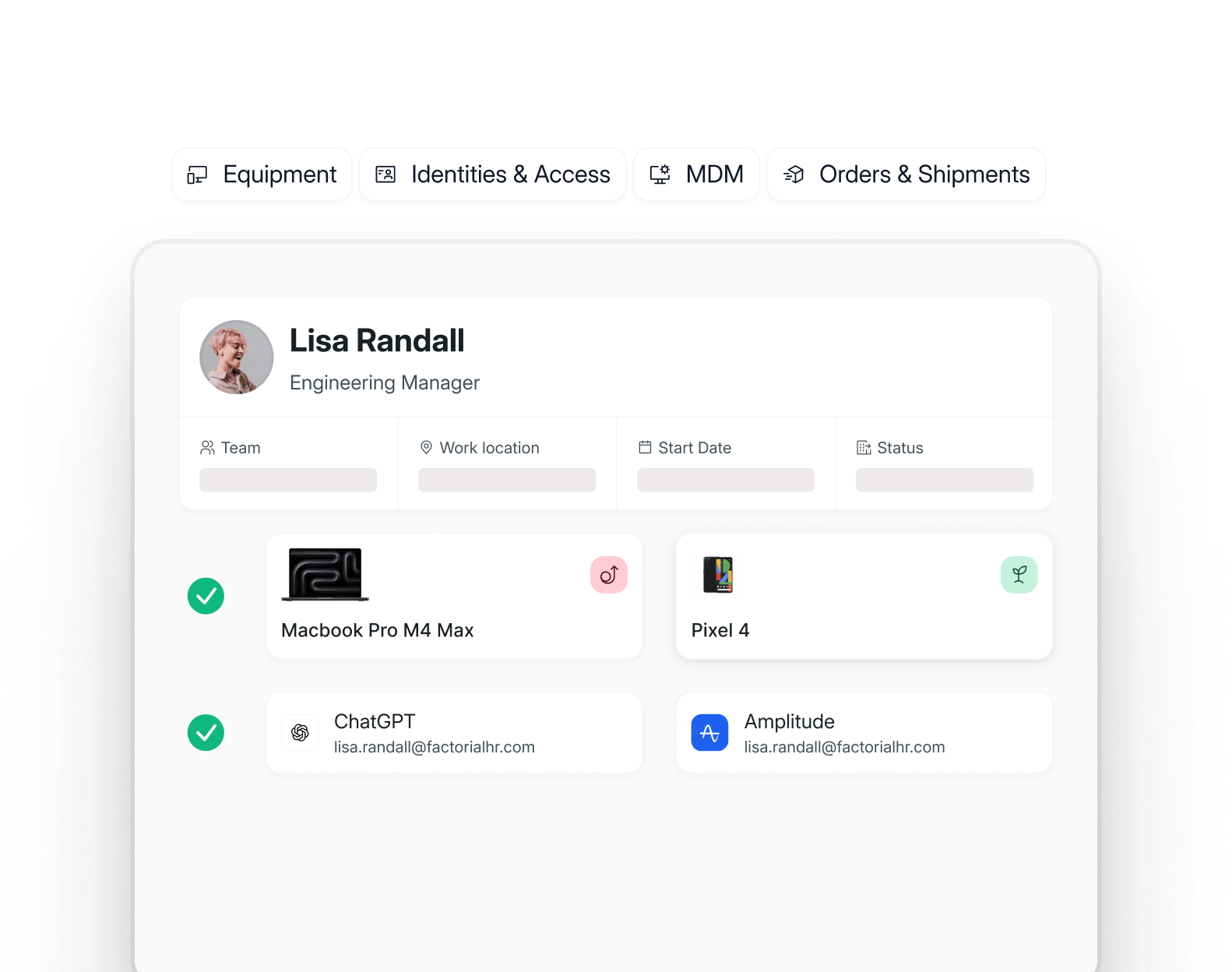

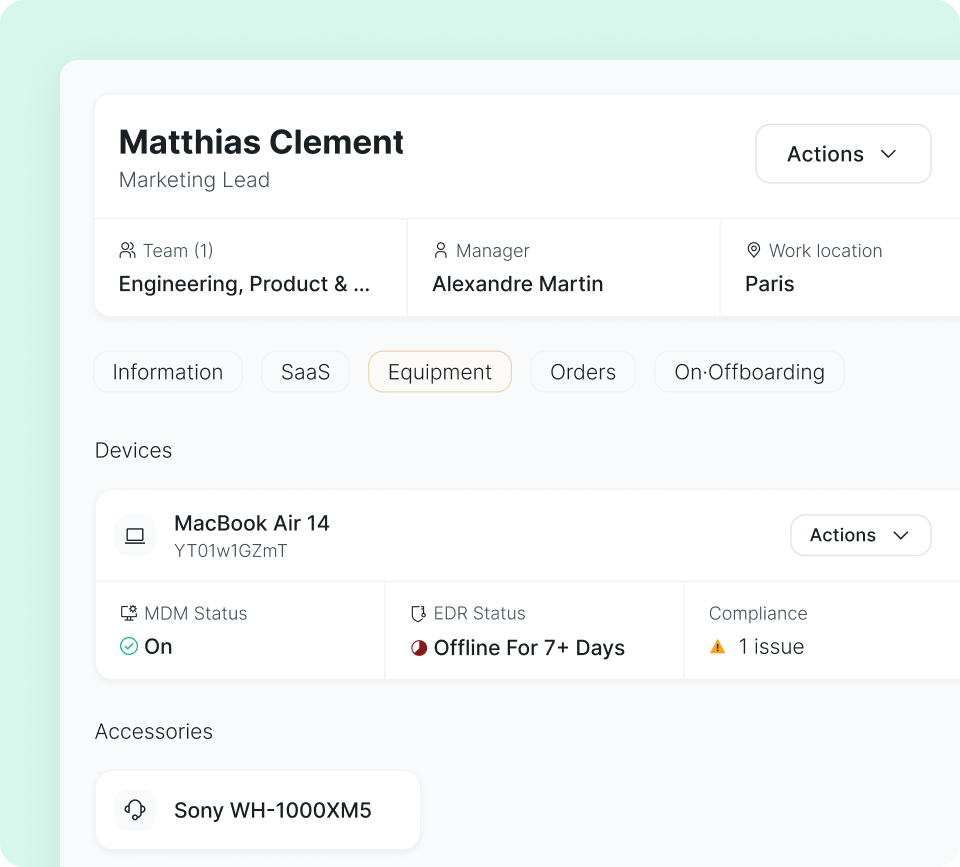

NIS2: Gestione degli accessi

Controlla chi può accedere a cosa nella tua azienda

La NIS2 richiede di dimostrare come vengono gestiti gli accessi, non solo di dire che sono sotto controllo. Factorial IT automatizza ingressi, cambi di ruolo e uscite, e mantiene una traccia chiara di chi ha avuto accesso, quando e perché.

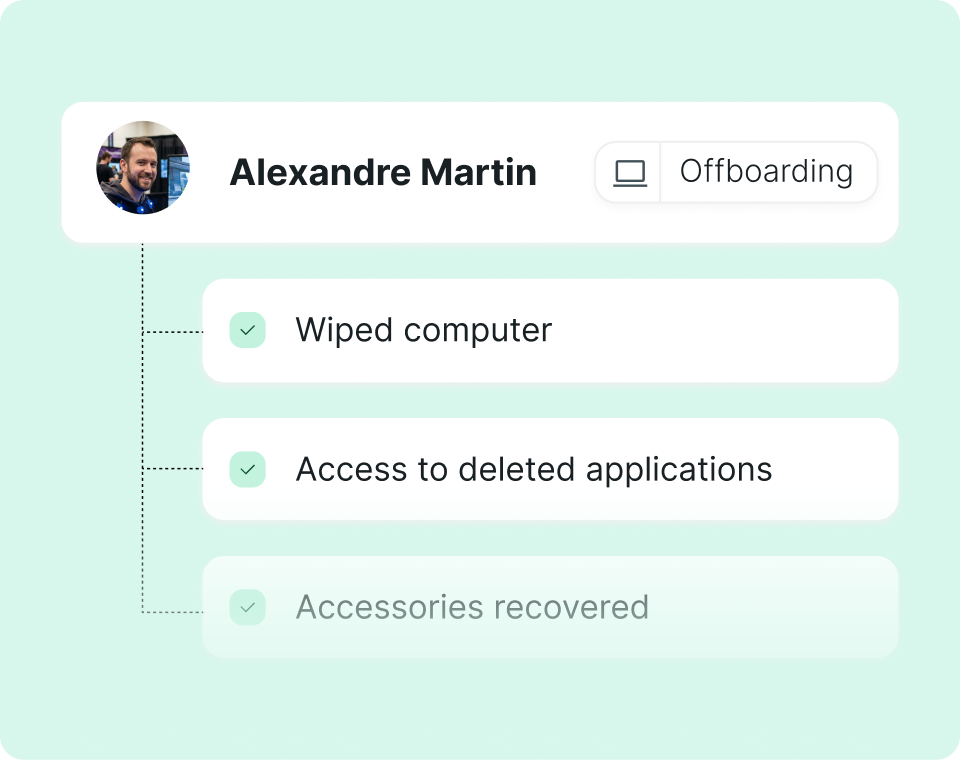

- Revoca automaticamente gli accessi durante l’offboarding

- Assegna gli accessi per ruolo e reparto

- Esporta evidenze su accessi e account SaaS

NIS2: Crittografia e vulnerabilità

Una base di sicurezza per ogni endpoint

La NIS2 richiede misure tecniche che proteggano i dati e riducano il rischio su ogni endpoint. Factorial IT standardizza la crittografia e le configurazioni di sicurezza su tutta la flotta, così ogni dispositivo è protetto fin dal primo giorno e puoi dimostrarlo in qualsiasi momento.

- Applica e monitora la crittografia completa del disco

- Monitora postura di sicurezza e conformità per dispositivo

- Distribuisci i dispositivi con policy di sicurezza fin dal primo giorno

NIS2: Evidenze e responsabilità

La prova che i controlli sono attivi

La NIS2 non riguarda solo l’implementazione dei controlli. Richiede anche di dimostrare nel tempo che il rischio viene gestito e che esiste una dovuta diligenza. Factorial IT trasforma le operazioni IT quotidiane in evidenze pronte per l’audit, con ownership chiara, stato di sicurezza visibile e cronologia completa delle azioni.

- Inventario degli asset in tempo reale con responsabili chiari

- Log di audit di azioni e modifiche

- Report di conformità esportabili

NIS2: Gestione delle vulnerabilità

Conformità delle patch su tutta la flotta

La NIS2 richiede alle organizzazioni di ridurre l’esposizione alle vulnerabilità e mantenere i sistemi configurati in modo sicuro nel tempo. Factorial IT ti aiuta a monitorare lo stato delle patch su tutta la flotta, individuare dispositivi obsoleti o non conformi e mantenere una visione chiara di dove esistono ancora lacune di sicurezza.

- Monitora versioni del sistema e dispositivi non aggiornati

- Applica configurazioni di base per ridurre gli errori di configurazione

- Esporta report sulla postura di sicurezza per audit e verifiche

- Factorial collega HR e IT affinché le policy di sicurezza vengano applicate automaticamente Dall’onboarding all’offboarding accessi e dispositivi si aggiornano a ogni cambio di ruolo Ottieni evidenze pronte per l’audit senza lavoro manuale

Scopri come Factorial ti aiuta a essere pronto per la NIS2

Trasforma i requisiti della NIS2 in controlli applicabili: governance degli accessi, configurazioni di sicurezza di base per gli endpoint, stato delle patch ed evidenze pronte per l’audit.

- Controllo degli accessi automatizzato: i flussi di ingresso, cambio ruolo e uscita revocano immediatamente gli accessi ed evitano account orfani.

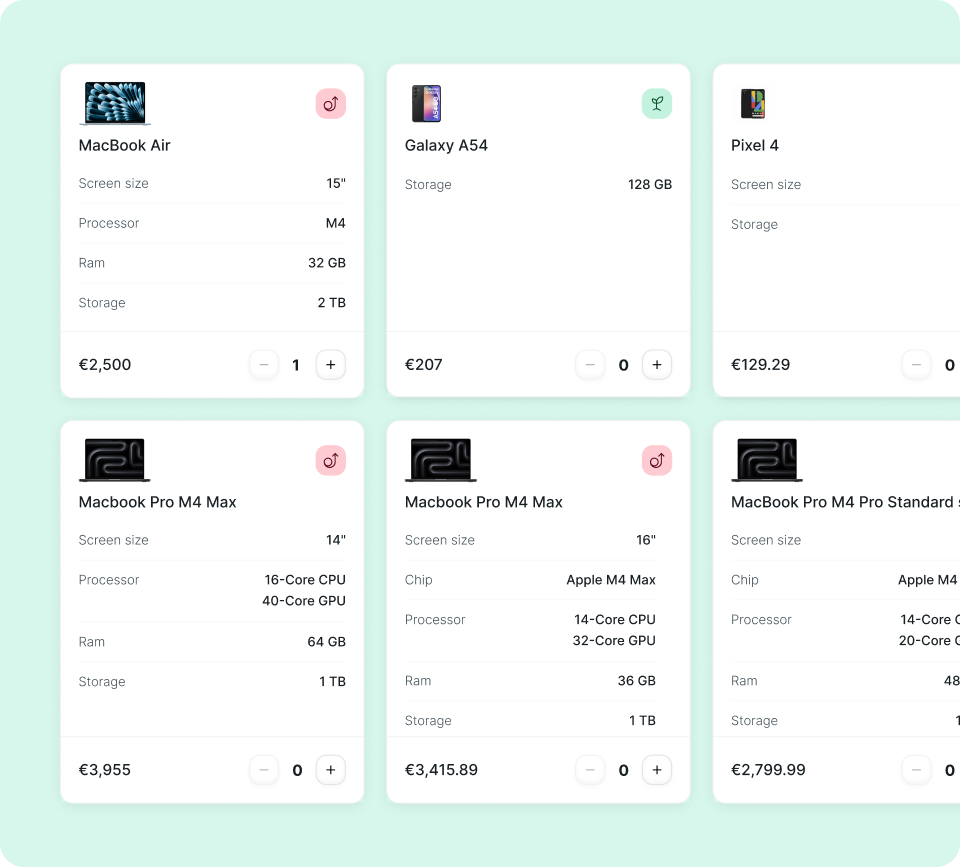

- Sicurezza degli endpoint per impostazione predefinita: applica crittografia e configurazioni di base su Mac e Windows fin dal primo giorno.

- Visibilità su vulnerabilità e patch: monitora le versioni del sistema operativo, individua i dispositivi non aggiornati e riduci le deviazioni di sicurezza su tutta la flotta.

- Evidenze pronte per l’audit: inventario degli asset in tempo reale, registri delle azioni e report esportabili per dimostrare un controllo continuo.

Jaume Puig, CTO

“Se il tuo team IT continua a configurare i laptop manualmente, a gestire le licenze SaaS nei fogli di calcolo e a revocare manualmente gli accessi quando le persone lasciano l’azienda, il tuo audit fallirà.”

Implementa i requisiti della NIS2 senza sforzo

Vai oltre i controlli: rispetta le tempistiche di notifica, riduci il rischio dei terzi e ripristina rapidamente l’operatività.

Preparazione alla segnalazione degli incidenti

Identifica gli asset coinvolti, registra le azioni eseguite ed esporta le evidenze necessarie.

Visibilità sulla supply chain e sullo Shadow IT

Scopri quali fornitori SaaS sono in uso, chi ne è responsabile e chi vi ha accesso.

Ripristino operativo e continuità

Riassegna i dispositivi e ripristina rapidamente accessi sicuri con una cronologia verificabile.

Domande frequenti

sulla Direttiva NIS2